Uno studio ha confermato la presenza di una nuova vulnerabilità sulle CPU Intel dopo Spectre e Meltdown. Il paper è stato pubblicato da un gruppo di ricercatori proveniente da varie università del mondo, in collaborazione con il centro di ricerca del noto produttore di antivirus Bitdefender. Le nuove vulnerabilità, cui è stato assegnato l’identificativo CVE-2020-0551, sono state segnalate a Intel il 4 aprile 2019. Dalla ricerca emerge una nuova vulnerabilità delle CPU Intel ad un tipo di attacco denominato LVI.

LVI attack: una minaccia per le sole CPU Intel (per ora)

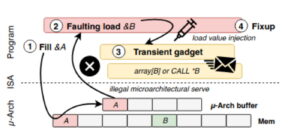

LVI è l’abbreviazione di Load Value Injection, una nuova classe di attacchi efficaci contro tutti i processori Intel. In linea di principio, qualsiasi processore vulnerabile a Meltdown lo è anche per un attacco LVI.

L’attacco permette di alterare la normale esecuzione dei programmi allo scopo di rubare dati (password, parole chiavi, informazioni sensibili…) che normalmente sono destinati a rimanere privati all’interno delle enclavi SGX (Software Guard Extensions). I ricercatori hanno dimostrato che è possibile inserire del codice nella memoria della CPU e renderlo eseguibile durante le operazioni di tipo speculativo.

La ricerca inoltre smentisce Intel. La società nel 2018 dichiarò che per questo tipo di intrusioni era sufficiente aggiornare il firmware del microprocessore. Gli studiosi, invece, sono riusciti a portare a buon fine questo tipo di attacchi anche verso CPU che avevano ricevuto il fix software per Meltdown.

Nella ricerca si evince che serve una connessione locale, ma gli stessi ricercatori hanno però dichiarato che, in linea teorica, un malintenzionato potrebbe operare anche da remoto, utilizzando come vettore JavaScript.

Ricordiamo infine che la vulnerabilità al Load Value Injection non rappresenta un pericolo diretto per gli utenti domestici.

Non si tratta di un attacco di malware ordinario che si potrebbe usare, ad esempio, contro gli utenti domestici. Si tratta di strumenti che potrebbero utilizzare solamente criminali informatici ben finanziati da enti governativi o gruppi dediti ad attività di spionaggio aziendale per bersagliare obiettivi di alto profilo e sottrarre dati da infrastrutture vulnerabili di tipo mission-critical.

queste le parole di Bogdan Botezatu, direttore della ricerca presso Bitdefender.

Intel ha rilasciato delle patch per mitigare gli attacchi contro le CPU attualmente in commercio mentre, per le modifiche necessarie a livello hardware, dovremo aspettare le future generazioni di processori.

Seguiteci sul nostro canale Telegram, sulla nostra pagina Facebook e su Google News. Nel campo qui sotto è possibile commentare e creare spunti di discussione inerenti le tematiche trattate sul blog.

Seguiteci sul nostro canale Telegram, sulla nostra pagina Facebook e su Google News. Nel campo qui sotto è possibile commentare e creare spunti di discussione inerenti le tematiche trattate sul blog.