L’indirizzo IP consente o meno di identificare una persona? Stando ad un giudice statunitense l’IP non consente di identificare solo la località ma non il trasgressore

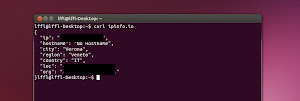

Per chi non lo sapesse l’indirizzo IP (o Internet Protocol address) è un’etichetta numerica che va ad identificare univocamente un dispositivo (host) collegato a una rete. Possiamo facilmente verificare il nostro indirizzo IP in varie maniere, ad esempio basta accedere ad uno dei tanti portali dedicati per visualizzare l’IP oppure utilizzare software dedicati ecc. L’indirizzo IP viene utilizzato anche dalle forze dell’ordine ad esempio per trovare user che caricano in rete materiale illegale ecc, in questo caso la Polizia Postale o altro ente identifica l’IP e invia l’ordinanza al giudice per ottenere il nome del titolare della linea correlata all’IP.

C’è da chiedersi però se realmente l’indirizzo IP consente o meno di identificare una persona,

Proprio in questi giorni sta facendo molto discutere quanto successo al giudice della Florida, Ursula Ungaro, chiamata in causa da una azienda cinematografica per ottenere il nome del titolare attraverso un’indirizzo IP. Il Giudice in questo caso non ha accettato la richiesta dell’azienda cinematografica, indicando che con il solo indirizzo IP non è possibile conoscere il reale trasgressore.

Stando al Giudice Ungaro:

Proprio in questi giorni sta facendo molto discutere quanto successo al giudice della Florida, Ursula Ungaro, chiamata in causa da una azienda cinematografica per ottenere il nome del titolare attraverso un’indirizzo IP. Il Giudice in questo caso non ha accettato la richiesta dell’azienda cinematografica, indicando che con il solo indirizzo IP non è possibile conoscere il reale trasgressore.

Stando al Giudice Ungaro:

l’accusa ha mostrato che il software di geolocalizzazione può segnalare il preciso luogo di un indirizzo IP in violazione; tuttavia, l’accusa non ha mostrato come questo software di geolocalizzazione possa stabilire l’identità dell’accusato.

L’indirizzo IP corrisponde a una residenza, e non consente di identificare chi abbia accesso al personal computer sia il titolare della linea oppure un’altra persona

Il caso sta facendo molto discutere dato che attualmente l’indirizzo IP viene utilizzato dalla stragrande maggioranza delle forze dell’ordine per “scovare” utenti malintenzionati.

Per maggiori informazioni consiglio di consultare il post Judge: IP-Address Is Not a Person and Can’t Identify a BitTorrent Pirate fonte del nostro articolo.