In questa mini guida vi mostro come procedere per configurare il servizio di DNS over TLS su Fedora 32. Questa tecnologia permette di cifrare le query mandate dal vostro pc al server DNS. Ecco le istruzioni da seguire sulla distribuzione upstream di Red Hat.

DNS, rendiamo la comunicazione sicura

DoT, acronimo di DNS over TLS, è un protocollo di sicurezza che permette di cifrare le queries verso, e le risposte da, i server di traduzione degli indirizzi IP. Utilizzare questo tipo di tecnologia, quindi, permette di aumentare la propria privacy nei confronti dei provider di connessione. Non solo: permette anche di proteggersi da eventuali attacchi malevoli come potrebbero essere quelli di tipo MITM.

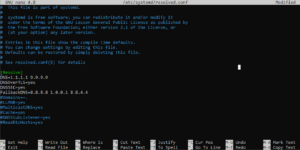

Come primo step dobbiamo abilitare la funzionalità di DNS over TLS configurando systemd-resolved. Per farlo, su Fedora, procediamo con l’editing del file /etc/systemd/resolved.conf. È possibile utilizzare qualsiasi editor vogliate, emacs, vim, nano o qualsiasi altro, l’importante è aprirlo con i privilegi di amministratore. Per quanto riguarda la scelta degli indirizzi IP dei server DNS, ovviamente, potete scegliere i vostri preferiti.

DNS=1.1.1.1 9.9.9.9 DNSOverTLS=yes DNSSEC=yes FallbackDNS=8.8.8.8 1.0.0.1 8.8.4.4 #Domains=~. #LLMNR=yes #MulticastDNS=yes #Cache=yes #DNSStubListener=yes #ReadEtcHosts=yes

Lo step successivo consiste nella configurazione del network manager. Recatevi nella directory /etc/NetworkManager/conf.d/ e create il file 10-dns-systemd-resolved.conf contenente la seguente stringa:

[main] dns=systemd-resolved

Procediamo, quindi, al riavvio dei servizi tramite le istruzioni sudo systemctl start systemd-resolved, sudo systemctl enable systemd-resolved ed infine sudo systemctl restart NetworkManager. Per controllare che la procedura è andata a buon fine, date l’istruzione resolvectl status. In caso di esito positivo, dovreste ottenere un output come il seguente:

MulticastDNS setting: yes

DNSOverTLS setting: yes

DNSSEC setting: yes

DNSSEC supported: yes

Current DNS Server: 1.1.1.1

DNS Servers: 1.1.1.1

9.9.9.9

Fallback DNS Servers: 8.8.8.8

1.0.0.1

8.8.4.4

Per controllare, infine, che il DNS funzioni correttamente, utilizzate la direttiva resolvectl query lffl.org.

Seguiteci sul nostro canale Telegram, sulla nostra pagina Facebook e su Google News. Nel campo qui sotto è possibile commentare e creare spunti di discussione inerenti le tematiche trattate sul blog.

Seguiteci sul nostro canale Telegram, sulla nostra pagina Facebook e su Google News. Nel campo qui sotto è possibile commentare e creare spunti di discussione inerenti le tematiche trattate sul blog.

[VIA]