GreenTunnel è uno strumento free e open source che permette di bypassare la deep packet inspection (DPI) usata dai provider (ISP) per bloccare determinati siti internet. Molto utile soprattutto quando ci si trova all’estero, magari per lavoro o per turismo, l’applicazione può essere utilizzata con un’interfaccia utente grafica (GUI) o da riga di comando ed è disponibile per sistemi GNU/Linux ma anche per Microsoft Windows e macOS.

GreenTunnel: bypassiamo l’ISP

Veniamo subito al sodo. In che modo GreenTunnel sblocca i siti Web? Innanzitutto va detto che viene eseguito come server localhost. Per le connessioni HTTP invia le richieste in due parti, per esempio GET / HTTP/1.0 \n Host: www.you come prima parte e tube.com \n ... come seconda parte. Apparentemente sembra un trucchetto del tutto inutile, in realtà in questo modo l’ISP non vede la parola bloccata “youtube” nei pacchetti e, di conseguenza, i dati non vengono bloccati. Ovviamente Youtube non è bloccato in Italia e spero a nessuna latitudine, si tratta solo di un esempio.

Nel caso di HTTPS, invece, l’applicazione suddivide il primo pacchetto CLIENT_HELLO in piccoli blocchi in modo che l’ISP non possa analizzare il pacchetto e trovare il campo SNI (Server Name Indication, un’estensione di TLS). Come per il DNS (Domain Name System), GreenTunnel utilizza DNS over HTTPS e DNS over TLS per prevenire dirottamenti (DNS hijack).

Funziona sempre e comunque? No. Lo sviluppatore ha ottenuto diversi feedback positivi da utenti dislocati in tutto il mondo (Iran, Turchia, Sud Korea, Russia). In Cina, invece, purtroppo non funziona. Inoltre, non sblocca i siti Web che limitano l’accesso in determinati Paesi, ad es. non sblocca Netflix, Pandora, Hulu, ecc. se non sono disponibili nel Paese in cui vi trovate.

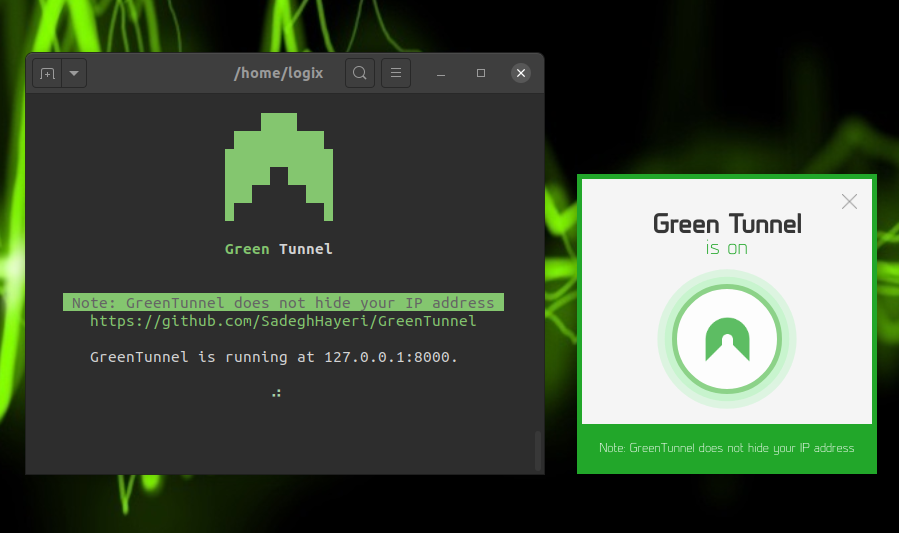

È anche molto importante ricordare che GreenTunnel non va a crittografare il traffico come fanno le VPN e non nasconde il proprio indirizzo IP, quindi il provider di servizi Internet può ancora vedere tutto il vostro traffico!

GUI o Command Line?

Usare GreenTunnel via GUI è molto facile. Lanciatelo e poi riavviate il browser. L’app setta il proxy all’indirizzo 127.0.0.1:8000, per questo è necessario assicurarsi che nessun altro servizio sia attivo sulla porta 8000. Il proxy viene disabilitato alla chiusura dell’app. I browser Web basati su Chromium utilizzano automaticamente il proxy di sistema (almeno su Linux), quindi non è necessario modificare alcunché se si utilizza Google Chrome, Chromium, etc. Se invece utilizzate Firefox, recatevi in Network Settings e impostatelo su Use system proxy settings.

Via terminale invece le cose si complicano un pochino. Usando il comando gt --help verranno mostrati tutti i comandi disponibili. Ad esempio il parametro -h è l’help mentre –version vi dice quale versione state utilizzando.

Download

Nella pagina ufficiale di GitHub trovate i binari della GUI di GreenTunnel per macOS, Microsoft Windows e distribuzioni Linux basate su Debian (Ubuntu, Linux Mint, Pop! _OS, Zorin OS e così via). C’è anche un pacchetto AUR per gli utenti di Arch Linux.

Potete installare GreenTunnel via npm:

npm i -g green-tunnel

oppure via Snap (edge version):

sudo snap install --edge green-tunnel --devmodeL’app è ovviamente in continuo sviluppo e aggiornamento. Ad oggi ha ricevuto 36 release, l’ultima risale al mese di marzo ed è la 1.7.4. Se riscontrate dei bug segnalateli su GitHub!

Seguiteci sul nostro canale Telegram, sulla nostra pagina Facebook e su Google News. Nel campo qui sotto è possibile commentare e creare spunti di discussione inerenti le tematiche trattate sul blog.

Seguiteci sul nostro canale Telegram, sulla nostra pagina Facebook e su Google News. Nel campo qui sotto è possibile commentare e creare spunti di discussione inerenti le tematiche trattate sul blog.