I server Docker mal configurati, negli anni, sono stati spesso esposti ad attacchi malware che consentivano ai cybercriminali di sfruttare la potenza di calcolo dei server per il mining di criptovalute. Tuttavia, in un report pubblicato questa settimana, gli esperti e ricercatori di sicurezza di Trend Micro hanno scoperto quella che sembra essere la prima serie organizzata e persistente di attacchi contro i server Docker. Questi attacchi infettano i cluster con malware e backdoor come XORDDoS e Kaiji.

Attacco ai cluster Docker

Entrambi i malware sono molto ben conosciuti, soprattuto XORDDoS, che viene sfruttato da diversi anni per colpire host Linux nei servizi cloud. Kaiji, invece, veniva originariamente sfruttato per colpire dispositivi dell’IoT.

Si sa che XORDDoS e Kaiji sfruttano Telnet e SSH per diffondersi, quindi vedo Docker come un nuovo vettore che aumenta il potenziale della botnet.

queste le parole di Pascal Geenens, esperto di sicurezza informatica per Radware.

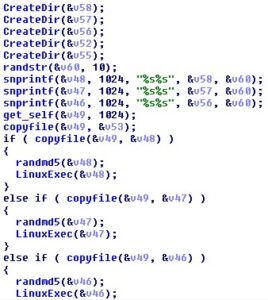

I malware sfruttano la porta 2375 dei server che nasce per le comunicazioni non criptate e non richiede autenticazione. I due malware operano diversamente ma sono entrambi molto efficaci (e altrettanto dannosi).

XORDDoS si infiltra nel server e infetta tutti i container mentre Kaiji crea un container che ospita il malware.

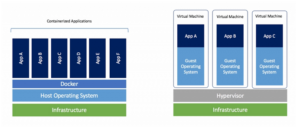

I dispositivi dell’IoT hanno accesso ad internet ma con banda limitata e scarsa potenza se confrontati ad un server. I container, invece, hanno accesso a molte più risorse in termini di memoria, CPU e networking. Un lato positivo c’è: lato networking solitamente vengono supportati pochi protocolli e questo aiuta a ridurre la diffusione del malware.

Bucare i cluster Docker è una pratica abbastanza nuova ma ormai i cybercrminali stanno imparando anche perché spesso usano proprio Docker per gestire la propria infrastruttura. Siete amministratori di un cluster e volete evitare problemi? Trend Micro ha preparato una serie di step da seguire per cercare di ridurre le probabilità di hacking.

Seguiteci sul nostro canale Telegram, sulla nostra pagina Facebook e su Google News. Nel campo qui sotto è possibile commentare e creare spunti di discussione inerenti le tematiche trattate sul blog.

Seguiteci sul nostro canale Telegram, sulla nostra pagina Facebook e su Google News. Nel campo qui sotto è possibile commentare e creare spunti di discussione inerenti le tematiche trattate sul blog.