Mozilla ha ufficialmente rilasciato il nuovo Firefox Developer Edition versione del browser open source dedicata agli sviluppatori.

In occasione dei 10 anni di Firefox, Mozilla ha deciso di rilasciare una nuova versione del famoso open source dedicata agli sviluppatori.

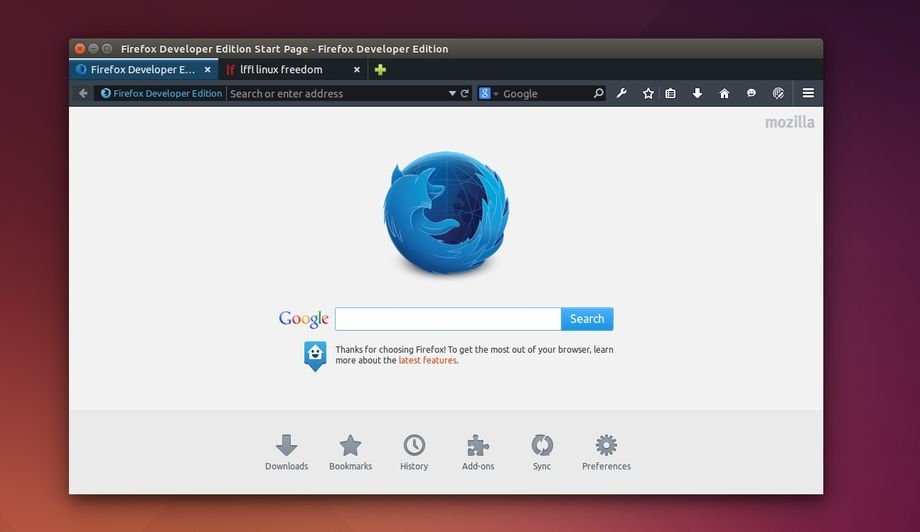

Firefox Developer Edition è un versione open source del famoso browser di Mozilla che include interessanti caratteristiche a partire dall’interfaccia grafica con un barra degli strumenti e url completamente nera. Nella barra degli strumenti di Firefox Developer Edition troviamo il collegamenti per accedere ai vari tool per lo sviluppo come la console web, Responsive Design View, Scratchpad, Eyedropper e molti altri ancora.

Firefox Developer Edition è un versione open source del famoso browser di Mozilla che include interessanti caratteristiche a partire dall’interfaccia grafica con un barra degli strumenti e url completamente nera. Nella barra degli strumenti di Firefox Developer Edition troviamo il collegamenti per accedere ai vari tool per lo sviluppo come la console web, Responsive Design View, Scratchpad, Eyedropper e molti altri ancora.

Sempre nella barra degli strumenti troviamo anche il gestore dei segnalibri, download manager, accesso alla home, Firefox Hello e l’accesso a Firefox WebIDE.

Da notare che Firefox Developer Edition si basa sulla versione in fase di sviluppo (in data odierna la versione 35) includendo funzionalità introdotte nella versione unstabile / Nightly.

Da notare che Firefox Developer Edition si basa sulla versione in fase di sviluppo (in data odierna la versione 35) includendo funzionalità introdotte nella versione unstabile / Nightly.

Firefox Developer Edition è disponibile (anche in lingua italiana) per Linux, Windows e Mac da questa pagina. Per Linux basta estrarre il file e dare un doppio click sul file firefox per avviare la versione in fase di sviluppo di Firefox.