E’ finalmente disponibile il nuovo Kernel Linux 3.15, in questa guida vedremo tutte le novità e come installarlo correttamente in Ubuntu e derivate.

Dopo mesi di duro lavoro è finalmente disponibile il nuovo Linux 3.15 Stabile, importante versione che rende il Kernel sempre più completo e funzionale. Tra le principali novità incluse nel nuovo Kernel Linux 3.15 troviamo il supporto per nuovi pc portatili di Sony, Toshiba e Lenovo e migliorie per i personal computer Alienware di Dell, la nuova versione inoltre include il supporto EFI per per Kernel Linux 64 Bit in un sistema UEFI 32 Bit consentendo quindi la corretta installazione di nuove distribuzioni in alcuni nuovi personal computer portatili, ultrabook e tablet ibridi basati soprattutto su Intel Atom di nuova generazione.

Kernel Linux 3.15 include il supporto iniziale per le nuove GPU Nvidia con architettura Maxwell, introdotte numerose ottimizzazioni per GPU AMD compreso anche il supporto nativo per la codifica VCE 2.0, migliora anche la sospensione e ripristino del nostro sistema operativo grazie ad alcune nuove patch.

Per maggiori informazioni sul nuovo Kernel Linux 3.15 consiglio di consultar l’annuncio ufficiale disponibile in questa pagina.

Per maggiori informazioni sul nuovo Kernel Linux 3.15 consiglio di consultar l’annuncio ufficiale disponibile in questa pagina.

– Installare Kernel Linux 3.15

Il nuovo Kernel 3.15 è già disponibile per Ubuntu attraverso i pacchetti deb creati dal team Ubuntu Kernel, per installarli facilmente nella nostra distribuzione basta digitare da terminale:

sudo apt-get install lynx wget https://github.com/aleritty/kernelupdate/raw/master/kernel-update chmod +x kernel-update sudo ./kernel-update

e confermare l’aggiornamento del Kernel, volendo possiamo anche rimuovere le versioni precedenti del Kernel.

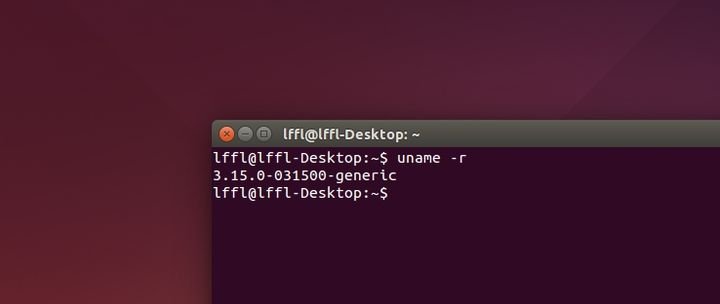

Al termine dell’aggiornamento dovremo riavviare, al riavvio potremo verificare d i avere correttamente installato Linux 3.15.0 digitando da terminale uname -r il risultato dovrà essere identico a quello dell’immagine in alto.

Se vogliamo rimuovere il nuovo Kernel basta riavviare lo script oppure semplicemente digitare da terminale:

sudo apt-get purge linux.image-3.15.0-* sudo update-grub

e riavviamo.